| Login | Signup |

এই মুহূর্তে আমাকে এমন একটি বিষয় নিয়ে লিখতে হচ্ছে যা আসলে বেশ ক্রিটিকাল এবং একই সাথে দুঃখজনক। দুঃখজনক এই কারনে যে এতোসব নিরাপত্তা ব্যবস্থার নূন্যতম একটি ত্রুটিও আমাদের প্রাণপ্রিয় মাতৃভূমি বাংলাদেশের আইটি ফিল্ডে যারা দায়িত্বশীল তাদের টনক নড়ে না; শুধু যে টনক নড়ে না তা নয় বরং সেটা নড়বে না মানে নড়বেই না – আবার একটু জোর করে নাড়াতে চাই আপনার দোষ হয়ে যেতে পারে।

সহজভাবে বলতে হলে বাংলাদেশ বাগ বাউন্টির জায়গায় বাউন্টি তো তো দূরের কথা বাগ ধরলেই আপনাকে বাঘের কাছে ধরিয়ে দেওয়া হবে – এমন যেন “ভুল ধরাটাই আসলে ভুল”।

যাই হউক আমরা ক্র্যাকিং সম্পর্কে কমবেশী সবাই জানি তথাপি আমি একদমই প্রাথমিক ধাপে একজন ক্র্যাকার কিভাবে তথ্য সিস্টেম ব্রেক করে তথ্য সংগ্রহ করে এবং সেটার ইউটিলাইজ করে সেটার পেছনে কেমন ব্রেইন কাজ করে সেটিই বোঝানোর চেষ্টা করবো – একইসাথে বাংলাদেশের কিছু ওয়েবসাইটের ভার্নাবিলিটিও তুলে ধরার চেষ্টা করবো।

সুতরাং শুরু করা যাক…..

সবার আগে আপনাকে শান্ত হতে হবে এবং একটা মোরাল পয়েন্ট স্বীকার্য হিসেবে মেনে নিতে হবে যে “প্রতিটি সিস্টেম হচ্ছে একটি তালা – সেটা যেহেতু তালা তাই চাবিও থাকবে; এখন কথা হলো সেই চাবি ছাড়াই যখন তালাকে খুলতে হবে তখন চাবির জন্য হাপিত্যেশ না করে কেবলি তালার ওপর অবজার্ভ করেই সেটার চাবির অনুরূপ কিছু তৈরী করতে হবে যাতে তালা খুলতে বাধ্য হয়”।

ক্রাকিং কি?

সহজ ভাষায় বলতে হলে ক্রাকিং হলো যেকোন সিস্টেমের নিরাপত্তা ভেঙে দেওয়া এবং এরপর সেই সিস্টেম হ্যাক করে ভেতরে ঢুকে সেটার নিয়ন্ত্রণ নেওয়া।

এখন আমাদের এটা পরিপূর্ণভাবে প্র্যাকটিক্যালি বুঝতে হলে যেকোন ডেমো সিস্টেমের ওপর প্র্যাকটিস করতে হবে – তথাপি বিষয়টা যেহেতু মোটের খুব বাস্তবিক মনে হবে না তাই সাইবার সিকিউরিটির ক্ষেত্রে একজন ক্রাকার এর সাইকোলজি কিভাবে কাজ করবে সেটাই লাইভ OSINT এর হান্টিং বেইজে Bug খুঁজে বের করার চেষ্টা করবো। এক্ষেত্রে আমরা প্রতিটি ক্ষেত্রে System – Analysis এবং Fact অবজার্ভ করবো [রিপিট: এটি পারসেপশন হলো সাইকোলজিক্যালি সাইবার ক্রাকিং – সুতরাং মূল ফোকাস পয়েন্ট থাকবে সাইকোলজিক্যাল কনসার্ন হতে টেকোনোজিক্যাল ত্রুটি অনুসন্ধান]।

বিঃদ্রঃ এটি একটি প্র্যাকটিক্যাল হান্টিং হওয়া সত্ত্বেও যেহেতু পোস্টের মাধ্যমে শেখানো হচ্ছে তাই স্বাভাবিকভাবেই এতোসব লিংক’কে হাইপারলিংক না করে শুধুমাত্র টেক্সট ফরম্যাটেই দেওয়া হবে – সংগত কারনে গুগল এর সিকিউরিটি পলিসির কারনে সরাসরি এক্সেস লিংক / পাসওয়ার্ড এবং টুলস প্রদান করা হবে না – কনসার্নেটিভ উপায়ে টিউটোরিয়াল আকারে বিবৃত হলো।

ExpreesOne

ExpreeOne একটি পার্সেল এবং কুরিয়ার সার্ভিস যার অফিশিয়াল ওয়েবসাইট হলো [https://expressonebd.org] এর মাধ্যমে ইউজার তার পার্সেল বা কুরিয়ার রিলেটেড তথ্য জানতে ও ট্রাকিং করতে পারেন; তথাপি ExpressOne এর মাধ্যমে BRAC Bank PLC এর গ্রাহকদের Physical Card [যেমন ব্রাক ব্যাংক এর আস্থার ডেবিট কার্ড] বিতরণ করা হয়; একজন গ্রাহকের ব্যাংকিং একাউন্টের সাম্যক সিকিউরিটি নির্ভর করে তার কার্ডের ওপর – যেখানে সেই কার্ড বিতরনেই বিতরণকারী মাধ্যমের দূর্বলতা দেখা যায় তখন সেটা বেশ দুঃশ্চিতার বটে!

Analysis

ExpreesOne এর ওয়েবসাইটে কোনরূপ OTP অথবা ইউজার পাসওয়ার্ড ছাড়াই শুধুমাত্র Ref/Bill No. এর নাম্বার বসিয়ে যেমন 1/2 অথবা 33 ইত্যাদি DELIVERY SIGNED [যার নিকট ডেলিভারি করা হবে] / CN NO [চালান নাম্বার যা সরাসরি Bank হতে সাইনড করা ডকুমেন্টস সংখ্যা নির্দেশক যেমন BBL743808] / DELIVERY ADDRESS [কোথায় ডেলিভারি করা হবে] / Tracking History / POD Image [যদিও সার্ভারের হোস্টের স্টোরেজ প্যাথে তা মিসিং] তথ্য এক্সেস করা পসিবল।

অন্যদিকে শুধুই যে Ref/Bill No. এ নাম্বার বসিয়ে তথ্য এক্সেস করা যায় এমনটি নয় বরং https://www.expressonebd.org/track_home/BBL1503120 এখানে BBL1503120 এর সংখ্যা বদল করে যেমন BBL1503121 অথবা BBL1503119 বসিয়েও কোনরূপ OTP ছাড়াই এক্সেস করা পসিবল।

এছাড়াও ওয়েবসাইটে তথ্যগত এবং CMS Administration Access সমস্যা বিদ্যমান যা https://www.expressonebd.org/admin/login এবং https://expressoneltd.com/admin/login প্যাথ ডিরেক্টরির ফরেনসিকের ডাটা হতে এক্সেসেবল।

Fact

যদিও এটা অধিকাংশ ডেলিভারি হওয়া কুরিয়ারের তথ্য শো করে তথাপি যেকোন গ্রাহক তা ইতিপূর্বের কাস্টমার হউক কিংবা ভবিষ্যতের কাস্টমার হবে – সকলের তথ্য কনফিডেনশিয়াল হওয়া উচিত; অন্যদিকে যেসকল Banking কার্ড এখনও ডেলিভারি হয়নি অথবা On The Way সেইসকল তথ্য মিসইউজের মাধ্যমে গ্রাহক সম্ভাব্য তার Banking Card বেহাত হওয়ার সম্ভাবনাও উড়িয়ে দেওয়া যায় না [সোস্যাল ইঞ্জিনিয়ারিং এর মাধ্যমে] এছাড়াও আরও বিভিন্ন রকম Scam করার উপায় উন্মুক্ত রয়ে যায়….

Doptor

বাংলাদেশ সরকারী দপ্তর ব্যবস্থাপনা এর অফিশিয়াল ওয়েবসাইট [https://doptor.gov.bd ] এর সাব-ডোমেইনে Admin Training সেকশনের CMS সিস্টেম যা Laravel দিয়ে তৈরী তাতে দূর্বলতায় Stack Trace, Request, App ফাংশান শুধুই যে উন্মুক্ত তা নয় বরং Log Information, Booting Data, Exceptions, Session Token, Request Data Package, Debugged Data ইত্যাদি সকল কিছুই পাবলিক’লি এক্সেস করা পসিবল; যা হতে ওয়েবসাইটের অধিগ্রহন দ্বারা নানান দাপ্তরিক গুরুত্বপূর্ণ নথি বা তথ্য বেহাত হতে পারে; Link:- [ https://admin-training.doptor.gov.bd/get_office_origin_data ]

Analysis & Fact

এই একই ব্যবস্থাপনাতে ওয়েবসাইটের সরকারী সকল সেবার সিস্টেম এক্সেসে করে ম্যানিউপুলেট করা পসিবল। এক্ষেত্রে বিষয়টার ক্ল্যারিফিকেশান কোন ওয়েব মিরর না করেই ইমেইজ এটাচমেন্ট আকারে দিতে হচ্ছে কেননা গভঃমেন্ট ওয়েবসাইট মিরর করাটা আর যাই হউক – সেটা রেসপেক্ট উপায় নয়!

Sundarban

সুন্দরবন কুরিয়া সার্ভিস বহু জনপ্রিয় একটি কুরিয়ার মাধ্যম তথাপি অফিশিয়াল ওয়েবসাইট এর Tracking সাব ডোমইনে [https://tracking.sundarbancourierltd.com] এর সিকিউরিটি সিস্টেমে আরও ডেভেলপমেন্ট প্রয়োজন যেখানে CN Number এর Value বদলে কোনরূপ OTP বা লগিন স্টিস্টেম ছাড়াই কুরিয়ার ইনফো পাবলিকলি এক্সেস করা পসিবল; যেমন 30160000012094 ভ্যালু এর বদলে 30160000012095 অথবা 30160000012096 বসিয়ে কুরিয়ার ডিটেইলস জানা যেতে পারে।

অন্যদিকে একইসাথে সুন্দবন কুরিয়ার সার্ভিসের এপ্লিকেশন ভিত্তিক ট্রাকিং সিস্টেম যেমন http://t.scsapps.xyz/?c=30160000012094 লিংকের শেষে c ভ্যালু বদলিয়ে যেমন 30160000012095 ইত্যাদি বসিয়েও ডিটেইলস ইনফো এক্সেস করা যায়।

Analysis & Fact

এক্ষেত্রে কুরিয়ার সিস্টেমের তথ্য পাবলিকলি এক্সপোজ হওয়ায় সোস্যাল ইঞ্জিনিয়ারিং এর মাধ্যমে ম্যানিউপুলেশনের দ্বারা যেকোন দূর্ঘটনা ঘটার সম্ভাবনা থাকে। গ্রহক (রিসিভার) এর কনটাক্ট যদিও সামনের ডিজিট হাইড দেখালেও টেকনিক্যাল ইকো সিস্টেমকে বাইপাস করা সিস্টেম ম্যানিউপুলেশান ঘটানো সম্ভব।

Agni

অগ্নি একটি জনপ্রিয় ইন্টারনেট সার্ভিস প্রোভাইডার বা IPS হিসেবে সুপরিচিত তথাপি এর অভ্যন্তরীন সিকিউরিটি সিস্টেমে বেশ কিছু Bug বা ত্রুটি দুঃশ্চিতার কারন; শুরুতেই যদি অগ্নি এর অফিশিয়াল ওয়েবসাইট [https://agni.com] এর দিকে লক্ষ্য করি তাহলে WordPress CMS দিয়ে গড়া সাইটের কিছু Risk ফ্যাক্টর Scanning এর মাধ্যমে পরিলক্ষিত হয়; ইভেন পাবলিক এবিউস এড়াতে এটলিস্ট এডমিন প্যানেল প্যাথ 404 এর সহিত রিডাইরেক্ট করা যেতো যদিও তা এখন অবধি উন্মুক্ত [https://agni.com/wp-login.php] অন্যদিকে Domain এর কম্বো প্যাকেজ লিংক [https://host285788.supersite2.myorderbox.com/combo-offers] এর সিস্টেমেও ডিফল্ট বিদ্যমান।

Analysis & Fact

যাই হউক অগ্নি যেহেতু পরিচিতি ইন্টারনেট সেবা দানকারী প্রতিষ্ঠান হিসেবে তাই নজরটা একটু নেটের দিকেই দেওয়া যাক; অগ্নি সারাদেশে ইন্টারনেট সেবা প্রদানে বিভিন্ন কমিশনভিত্তিক রিসেলারের সহায়তা নিয়ে থাকে; যেখানে ঐসকল রিসেলার কর্তৃক গ্রাহকের সিকিউরিটি অনেকাংশে ডিপেন্ড করে ঐ রিসেলারের অগ্নি সিস্টেমে প্রদত্ত তথ্য ক্যাটালাইজেশান এবং অগ্নির ডাটা ম্যানেজেন্টের ওপর।

উদাহরণস্বরূপ অগ্নি সিস্টেম এর ডাটা ক্রাকিং হতে কাস্টমার ম্যানেজমেন্ট যা মূলত কাস্টমার রেজিষ্ট্রেশন সিস্টেমের লগিন প্যাথ [https://reg.agni.com/customer/login] সেখানে ইউজার আইডি ভ্যালু [ব্যবহারকারী সংখ্যা] যেমন 10076 এবং ঐ রিসেলারের সিস্টেম্যাটিক Mass ইউজ পাসওয়ার্ড যেমন ডাটা ক্রাকিং হতে প্রাপ্ত সিস্টেমে উক্ত রিসেলারের পাসওয়ার্ড Space প্রবেশ করালে এক্সেস করা পসিবল; এছাড়াও অন্য সকল একাউন্টের এক্সেস পেতে -1+ Example User ID Number+1 হতে আমরা সকল ইউজার আইডি পেতে সক্ষম হতে পারি।

এভাবে ডাটা এক্সেসে ইন্টারনেট ব্যবহাকারীর রাউটারের নেটওয়ার্ক গেটওয়্যের ইউজার আইডি এবং একইরূপ Mass ইউজেস পাসওয়ার্ড ব্যবহারে তার সংযোগের ব্যতিচার ঘটানো যেতে পারে। আবার ইউজারের ওয়াইফাই নেটওয়ার্ক জোনে ঐ ইউজারের ইউজারনেইম [ইউজার আইডি থেকে অগ্নি সিস্টেম হতে প্রাপ্ত রিসেলার কর্তৃক ব্যবহারকারীর ইন্টারনেট সেবায় ইউজার নেইম] এর মিউইউজ করে রাউটারের এক্সেস করা যেতে পারে – শুধু রাউটার নয় বরং ঐ রাউটারের সাথে যুক্ত সকল ডিভাইসের তথ্য [যেমন ব্রাউজিং হিস্টোরী, এনকোডেড সেশান কুকিজ ডাটা কিংবা সোস্যাল ইঞ্জিনিয়ারিং এর দ্বারা ম্যানিউপুলেশনের মাধ্যমে ম্যালওয়্যার ইনস্টল করা ইত্যাদি ইত্যাদি নানান অপকর্ম ঘটতে পারে] এক্সেস ও মিউইউজ হতে পারে; একইসাথে আফটার লগিন এক্সেস ওটিপি ভেরিফাই সিস্টেম [যদিও তা ক্রিয়াশীল নয়] বাইপাস করে ইউজারের পরিপূর্ণ নাম/ মোবাইল নাম্বার / বিলিং ডাটা / NID নাম্বার যাবতীয় ব্যক্তিগত ইনফো গ্রাব করা পসিবল যা হতে বিভিন্ন অপকর্ম হতে পারে [যেমন বিলিং এর ক্ষেত্রে তথ্য মিসইউজ করে টাকা আত্মসাৎ / ভিন্ন IPS এই সকল তথ্য দিয়ে গ্রাহক হয়রানী করে অগ্নির প্রতি আস্থা হরণ করে কোম্পানির রেপুটেশন ক্ষতি করা / ভিন্ন IPS চাইলে মার্কেটিং পারপাসে এই সকল তথ্য মিউইউজ করা / NID সহ যাবতীয় তথ্যের অপব্যবহারে বিভিন্ন ক্রাইম ঘটানো ইত্যাদি ইত্যাদি]।

School

সরকারী আজম খান কর্মাস কলেজ এর অফিশিয়াল ওয়েবসাইট হলো [https://www.akcc.gov.bd] যেখানে সকল শিক্ষকদের তথ্য এক php ফাংশানে id ক্যাটালগে একরূপ উন্মুক্ত যেখানে শিক্ষকদের নাম, NID নাম্নার, মেইল এড্রেস, কনটাক্ট নাম্বার, পিতা/মাতার নাম, শিক্ষাগত যোগ্যতা, এড্রেস, ব্লাড গ্রুপ ইত্যাদি সকল ব্যক্তিগত তথ্যই উন্মুক্ত যা বিভিন্নভাবে মিসইউজ করে অপরাধ সংঘটিত হতে পারে।

https://www.akcc.gov.bd/teacher_staff_profile.php?id=38 এখানে id= value পরিবর্তন করে সকল শিক্ষকদের তথ্য এক্সেস করা পসিবল।

Analysis & Fact

এক্ষেত্রে আইডেন্টিটি থেফট (Identity Theft) এর মাধ্যমে এসব তথ্য ব্যবহার করে ভুয়া পরিচয় তৈরি করা যেতে পারে যা মোবাইল সিম কার্ড ক্লেইম [ফিংগারপ্রিন্ট ডাটা এনআইডি সার্ভার RAW কপির মাধ্যমে বাইপাস করে], ব্যাংক একাউন্ট, অনলাইন একাউন্ট খোলার চেষ্টা করা যেতে পারে, শিক্ষক পরিচয়ে বা সরকারি পরিচয়ে কল/মেইল দিয়ে ফ্রড হতে পারে – অপরাপর ডাটাবেজ অটোমেটেডভাবে সংগ্রহ (scraping) করে সরকারী সকল কাজেই মিস অথোরাইজড ইউটিলাইজেশান হতে পারে।

কনক্লুশন

এখানে আসলে শেষ কথা বলে কোন কথায় নেই – একদম শুরু হতেই যা ক্রাকিং করতে প্রয়োজন হবে নিরবিচ্ছিন্নভাবে একটি সিস্টেম এনালাইসিস করে সকল তথ্য গ্রাব করা এবং সেইসকল তথ্যের প্যাটার্ন এনলাইসিস করে এক্সেস এবং কনট্রোল করার প্রয়াস – সুতরাং আপনাকে সূক্ষভাবে চিন্তা করার সক্ষমতা থাকতে হবে।

অপরাপর সাধারণ মানুষ হিসেবে আমাদের সকলের সচেতনতা কাম্য – যা কিনা আমাদের সেইফটি তথা সুরক্ষা নিশ্চিত করবে।

শুভকামনা রইলো।

শুভ হউক আপনার জীবন – সুন্দর হউক আপনার অনাগত দিনগুলো।

টেলিগ্রাম আমন্ত্রণ রইলো – OpenEye

Coding ছাড়াই Website বানান! 🤖 AI দিয়ে ফ্রি (Mobile Tutorial)

Coding ছাড়াই Website বানান! 🤖 AI দিয়ে ফ্রি (Mobile Tutorial)

May 6, 2026 | No Comments | 6 views

প্রচণ্ড গরমে শরীর ঠান্ডা ও সুস্থ রাখার ৫টি কার্যকরী প্রাকৃতিক উপায়!

প্রচণ্ড গরমে শরীর ঠান্ডা ও সুস্থ রাখার ৫টি কার্যকরী প্রাকৃতিক উপায়!

May 6, 2026 | No Comments | 6 views

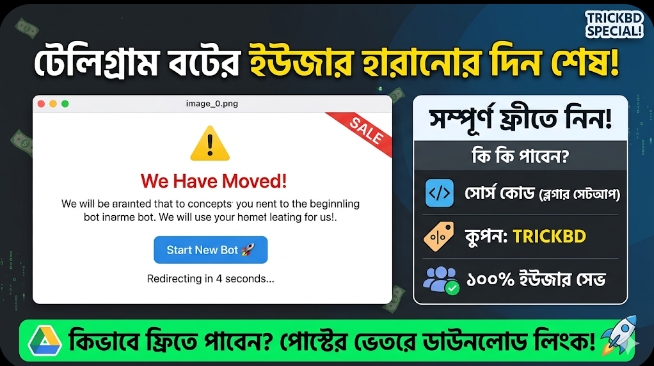

[Free Script] টেলিগ্রাম বটের ইউজার হারানোর দিন শেষ! সেটআপ করুন Bot Redirect System একদম ফ্রিতে।

[Free Script] টেলিগ্রাম বটের ইউজার হারানোর দিন শেষ! সেটআপ করুন Bot Redirect System একদম ফ্রিতে।

May 6, 2026 | No Comments | 8 views

AI কোডিং কি ফ্রিল্যান্সার ওয়েব ডেভেলপারদের “শত্রু” হয়ে উঠছে?

AI কোডিং কি ফ্রিল্যান্সার ওয়েব ডেভেলপারদের “শত্রু” হয়ে উঠছে?

May 5, 2026 | No Comments | 8 views